Le malware Cuckoo se fait passer pour Homebrew afin de voler des données sur Mac !

Par June Cantillon - Publié le

Cuckoo, une variante d'AMOS

Le malware macOS Stealer et ses différentes évolutions découvertes cette année ciblent les Mac Intel comme Apple Silicon et sont capables de récupérer de nombreuses données sur les machines infectées, comme les mots de passe, cookies, informations de carte bancaire stockées par les navigateurs Google Chrome, Firefox et Brave, l'accès au trousseau de macOS, des données liées aux portefeuilles de cryptomonnaie, les fichiers textes aux formats DOC, TXT, PDF, les images aux formats JPG, PNG, BMP, mais également les fichiers compressés en MP3, ZIP ou RAR, des bases de données, ainsi que des fichiers de la suite bureautique de Microsoft.

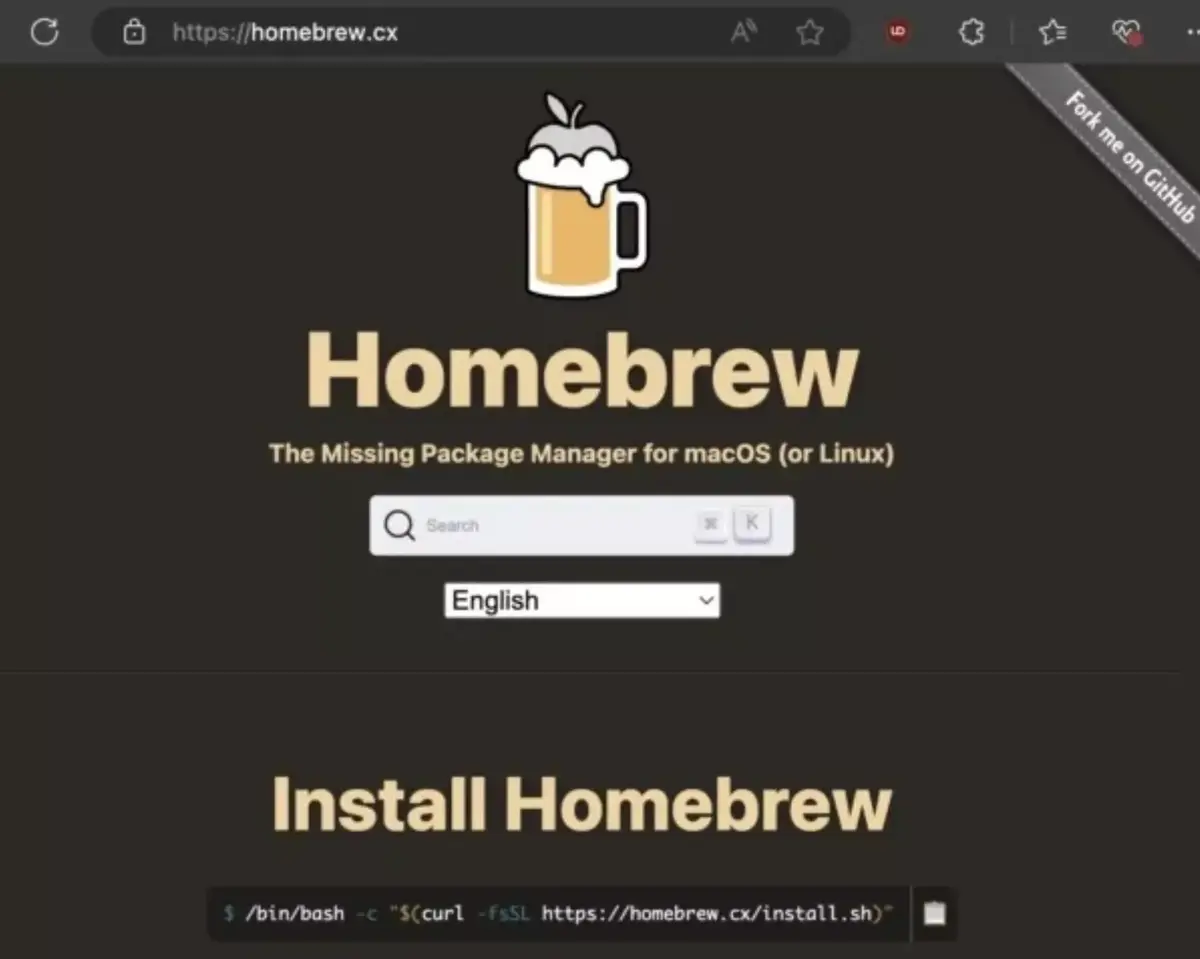

Caché au sein d'une fausse page Homebrew

Comme souvent, les attaquants tente d'infecter leurs cibles en cachant une nouvelle version d'Atomic Stealer au sein d'une fausse App ou d'une fausse page internet. Pour Cuckoo, les chercheurs en sécurité d'Intego ont découvert que les esprits malveillants ont concocté une page ressemblant comme deux gouttes d'eau à celle du populaire gestionnaire de paquets Homebrew, engageant à copier-coller une ligne de commande au sein du Terminal de macOS.

Pour se prémunir de ce gerne d'attaque, il faudra apprendre soin de ne jamais accepter d'installer d'applications ou de lancer des lignes de commandes par d'autres biais que les programmes et sites officiels pour ne pas être inquiété, mais certains pourraient tout de même se faire prendre.

Pour rappel, les Mac sont de plus en plus sujets à des failles de sécurité et une cible prisée des hackers. Il est donc recommandé de s'équiper d'un antivirus Mac pour protéger au mieux ce dernier, et de bien vérifier la provenance des fichiers que vous exécutez, particulièrement si ces derniers exigent votre mot de passe.