Des câbles Lightning/USB-C modifiés permettent d'enregistrer la frappe d'un Mac

Par June Cantillon - Publié le

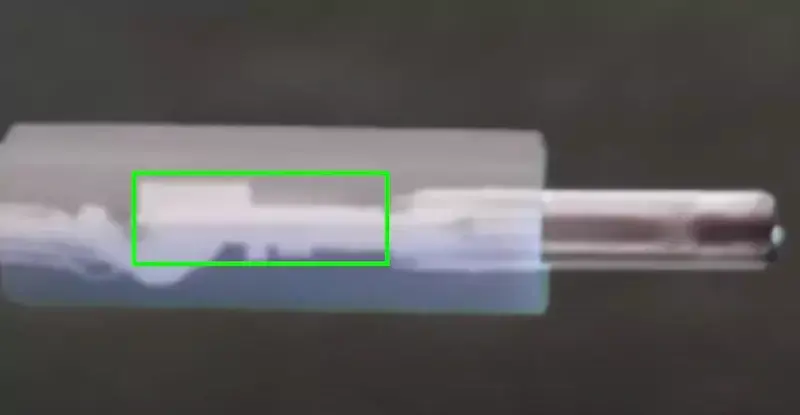

L'efficacité de ces câbles modifiés a été démontrée lors de la Def Con 2019. L'objet du délit ressemble à s'y méprendre à un produit officiel, et fonctionne parfaitement, mais une personne mal intentionnée pourra enregistrer ce qui serait tapé au clavier à plus d'un kilomètre de distance. L'outil appelé

OMG Cablepermet au pirate d'atteindre sa cible en saisissant l'adresse IP générée par le faux câble.

L'homme indique que les nouveaux câbles (dont une nouvelle version USB-C vers Lightning) disposent désormais de fonctionnalités de géorepérage (où un utilisateur peut déclencher ou bloquer l'attaque en fonction de l'emplacement physique du câble), peuvent modifier la configuration du clavier, et se faire passer pour un autre périphérique USB. Les plus anxieux ont ainsi une nouvelle raison de préférer utiliser uniquement leur propre matériel.

Source