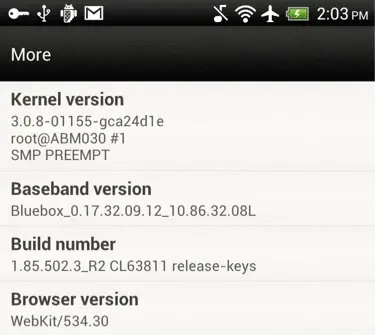

Une vilaine faille qui ouvre Android aux potentiellement très méchants troyens

Par Arnaud Morel - Publié le

Celle-ci utilise une anomalie dans la manière dont les applications Android sont signées et installées, permettant à un malveillant de modifier un logiciel sans pour autant en altérer la signature cryptographique.

Cette faille permet de modifier le code d'une application Android sans altérer sa signature cryptographique permettant à un programmeur malveillant de faire croire à Android que l'application n'a pas été modifiée alors qu'elle l'a été, explique BluBox. L'ampleur des modifications potentielles est à peu près illimitée permettant, estime BlueBox, de transformer les appareils Android en Botnet toujours connectés, toujours actifs, toujours en mouvement et donc très durs à détecter.

Pour bien faire flipper son monde, l'équipe précise que 99 % des appareils vendus sont potentiellement concernés, à l'exception, semble-t-il, du Galaxy S4. Google a été averti de cette faille en février, mais n'a pour l'heure pas de commentaire à faire.

Source