Touch ID, bien au delà du déverrouillage du téléphone

Par Arnaud Morel - Publié le

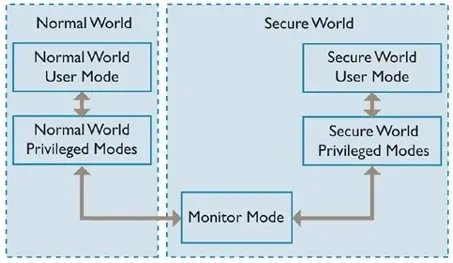

Techniquement, l'affaire est assez intéressante. Apple, estime Brian, s'est inspiré, a pris licence, ou a travaillé sur des paradigmes voisins d'ARM et sa TrustZone. Au niveau du processeur A7, deux environnements coexistent : un environnement fermé, sécurisé, chiffré, et l'environnement normal, celui où tournent nos applications. L'environnement sécurisé est une enclave, fermée du reste. Les données biométriques de Touch ID sont gérés dans le seul environnement sécurisé. Pour fonctionner correctement, ce système a besoin d'un processeur capable de gérer le chiffrement à très bas niveau.

Ainsi, si vous vous authentifiez pour procéder au déverrouillage de votre téléphone, ou procéder à un achat sur iTunes, l'application ou le système d'exploitation n'accèdent pas aux données biométriques, mais seulement à la réponse, envoyée depuis l'environnement sécurisé à la question :

l'utilisateur est-il authentifié ou pas.

À partir de là, il est tout à fait possible, et même très vraisemblable, que Touch ID puisse et soit bientôt utilisé pour d'autres authentifications : une application qui déverrouille votre porte automatisée, ou vous donne l'accès à une zone sécurisée dans un bâtiment, ou un paiement.

La solidité de l'environnement sécurisé lié au processeur A7 est telle qu'il faudrait

une sacrée dose de hacking matériel pour espérer seulement accéder aux données stockées dans l'enclave sécurisée, note Brian. Il y aura aussi, prédit-il, des connexions avec iBeacons, le système proche du NFC mais basé sur le Low Energy Bluetooth (BLE). en tout cas, le recours au chiffrement matériel et à cette notion d'enclave sécurisée fait passer la sécurisation de l'environnement à un tout autre niveau que n'importe quel moyen de protection logiciel.

La plupart de ces débouchés nouveaux se préciseront au fur et à mesure du développement de cette technologie mais Brian estime qu'Apple a fait un grand pas vers un moyen efficace de sécuriser les transactions.

Source (via)