Le remplissage automatique des SMS d'iOS 12/Mojave : une fausse bonne idée pour la sécurité ?

Par Didier Pulicani - Publié le

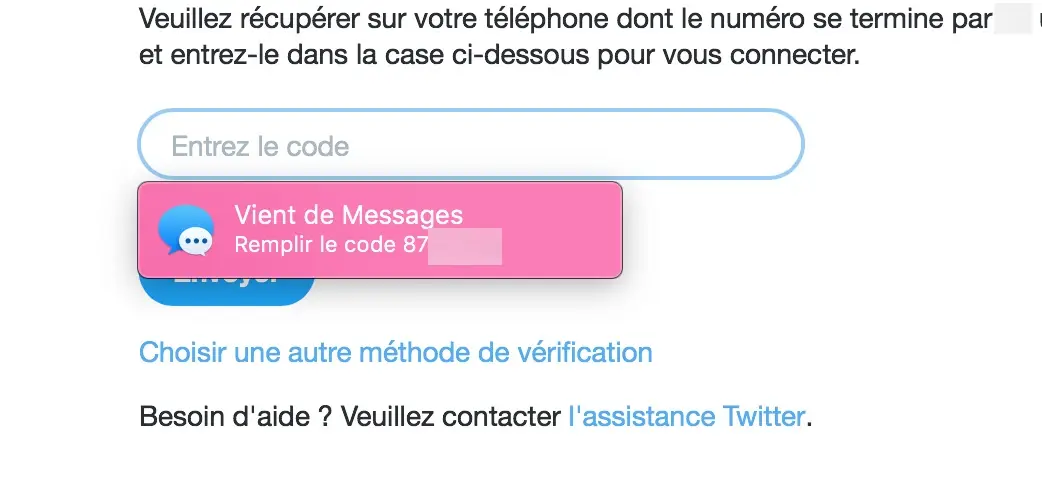

L'opération évite de perdre du temps à copier/coller ou taper à la main le code reçu par SMS, ce qui peut se révéler assez rébarbatif à l'usage, surtout avec la multiplication des services utilisant ce type de vérification. Malgré tout, l'idée d'Apple n'est peut-être pas si géniale sur le plan de la sécurité, comme le dévoile une nouvelle étude d'Andreas Gutmann, chercheur au Cambridge Innovation Centre.

En effet, le système d'Apple pourrait exposer plus facilement les utilisateurs aux risques de fraudes, en supprimant une étape manuelle,

qui fait partie intégrantedu processus de vérification. Sans cela, un utilisateur pourrait être plus

vulnérable aux attaques «man-in-the-middle, phishing ou autres attaques d'ingénierie sociale. L'homme évoque par exemple une prise de contrôle de Safari à distance de la part d'une pirate mal intentionné, et qui pourrait valider une transaction sans aucune intervention de la victime.

Pour faire simple, en amenant le code SMS directement sur le Mac ou l'application iOS, Apple supprime l'action humaine, qui faisait partie du processus d'intention et rajoute un facteur de risque à l'opération. Dans une certaine mesure, les gestionnaires de mot de passe peuvent être accusés des mêmes maux, ce qui avait d'ailleurs poussé les banques et les systèmes sécurisés à adopter cette identification avec un second facteur externe... qui se retrouve finalement aujourd'hui confronté aux mêmes problèmes.

Source (Via)